Des hackers ont piraté des serveurs VPN pour installer des portes dérobées dans des entreprises du monde entier - ZDNet

Espions utilisant la vulnérabilité du système pour exploiter et briser le serveur, essayant de pirater l'ordinateur la nuit. Les gens qui travaillent avec plusieurs moniteurs pour pirater des logiciels, hacktivisme illégal. Cliché

Pirate informatique utilisant une faille de sécurité pour pirater le serveur, pirater le système informatique pour créer des programmes malveillants et voler des informations en ligne. Dangereux criminel produisant une cyber-attaque pour

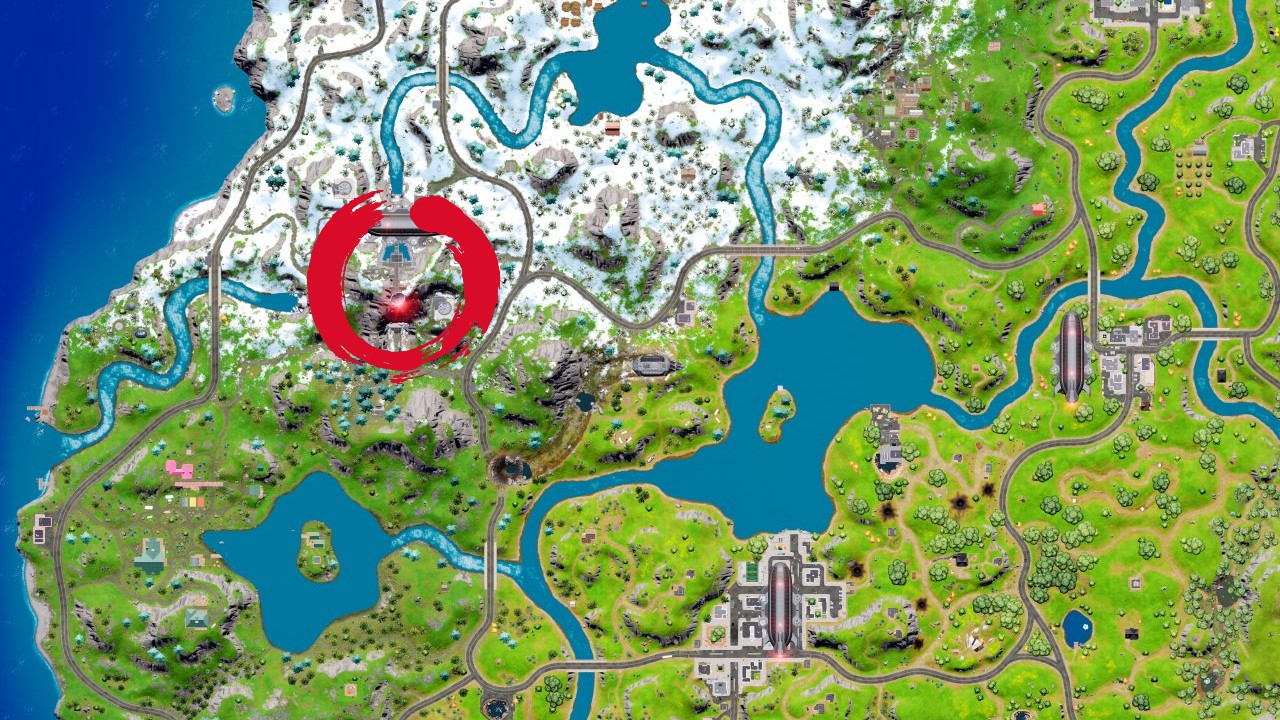

PIRATER UN SERVEUR DE L'IO A L'ÉTAT MAJOR ENFOUI FORTNITE, EMPLACEMENT SERVEUR DE L'IO FORTNITE - YouTube

Hacker In Hood Utilisant Internet Pour Pirater Un Serveur Informatique Blue Glow Light Généré Par Ai | Photo Premium

Comment pirater le serveur de la deuxième inquisition dans Vampire: The Masquerade - Top-mmo.fr - L'actualité du jeux video

pirate informatique utilise un ordinateur portable pour coder un virus ou un logiciel malveillant pour pirater le serveur 3457847 Photo de stock chez Vecteezy

Un Nouveau Bug Pourrait Permettre Aux Attaquants De Pirater Le Serveur Zimbra En Envoyant Un E-mail Malveillant - Tech Tribune France

Hacker In Hood Utilisant Internet Pour Pirater Un Serveur Informatique Blue Glow Light Généré Par Ai | Photo Premium

Hacker In Hood Utilisant Internet Pour Pirater Un Serveur Informatique Blue Glow Light Généré Par Ai | Photo Premium

Accès refusé - HUD ou interface virtuelle d'un pirate informatique tentant de pirater un serveur, Vidéos - Envato Elements

Hacker In Hood Utilisant Internet Pour Pirater Un Serveur Informatique Blue Glow Light Généré Par Ai | Photo Premium

![Hacking] Comment pirater un serveur avec Shellshock et Kali Linux - YouTube Hacking] Comment pirater un serveur avec Shellshock et Kali Linux - YouTube](https://i.ytimg.com/vi/HyFxHxcO94E/maxresdefault.jpg)

![Hack] Prendre le contrôle d'un serveur en 2 mn avec NetCat | Dyrk Hack] Prendre le contrôle d'un serveur en 2 mn avec NetCat | Dyrk](https://dyrk.org/wp-content/uploads/2016/05/Capture-19.png)